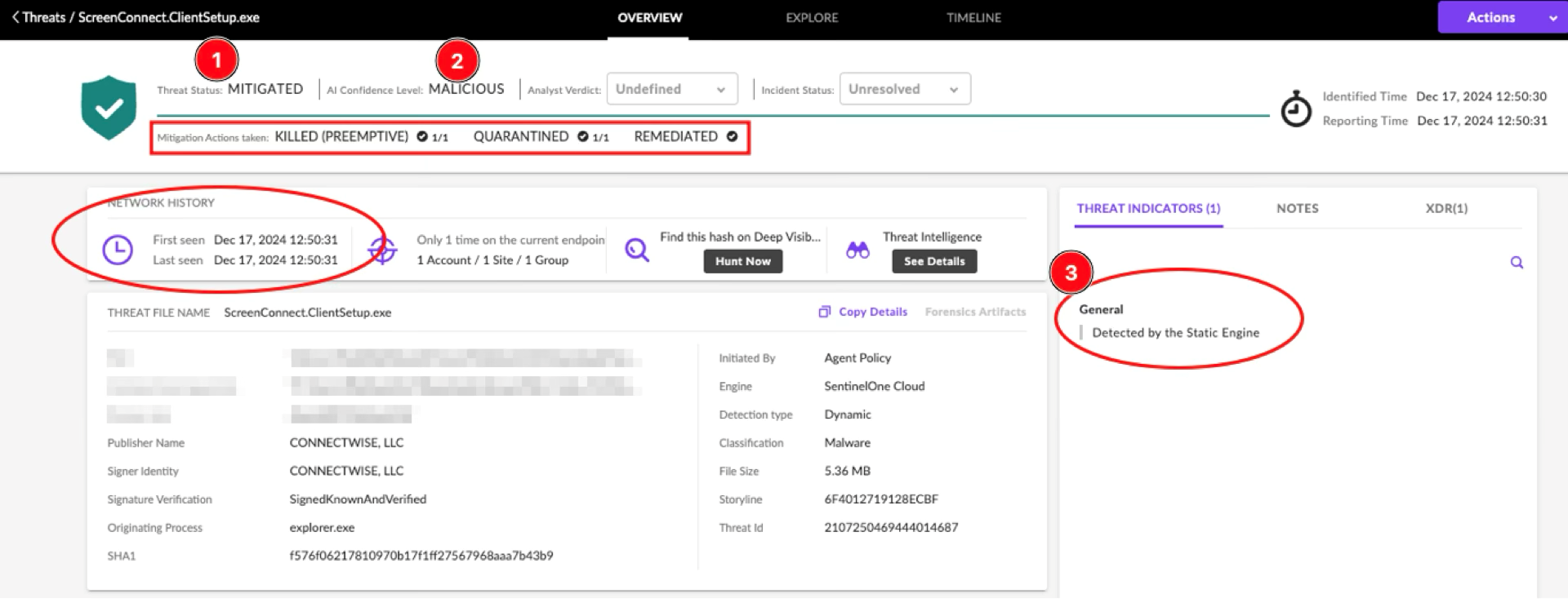

החקירה שלנו העלתה כי ארבע דקות בלבד לאחר האיום הראשון שנחסם בעקבות הרצת קובץ בשם SCREENCONNECT.EXE שניסה להתחבר מרחוק למחשב, התרחש אירוע אבטחה נוסף. מערכת ה-EDR זיהתה תהליך PowerShell חשוד, אך הוא לא נחסם. בדיעבד, האירוע השני היה האיום המשמעותי, והוא חמק מתחת לרדאר.

בתמונה המצורפת ניתן לראות שתי התראות נפרדות:

1. ההתראה הראשונה נחסמה בהצלחה על ידי ה-XDR (צילום מסך 2).

2. תהליך PowerShell חשוד – שלא נחסם (צילום מסך 3).

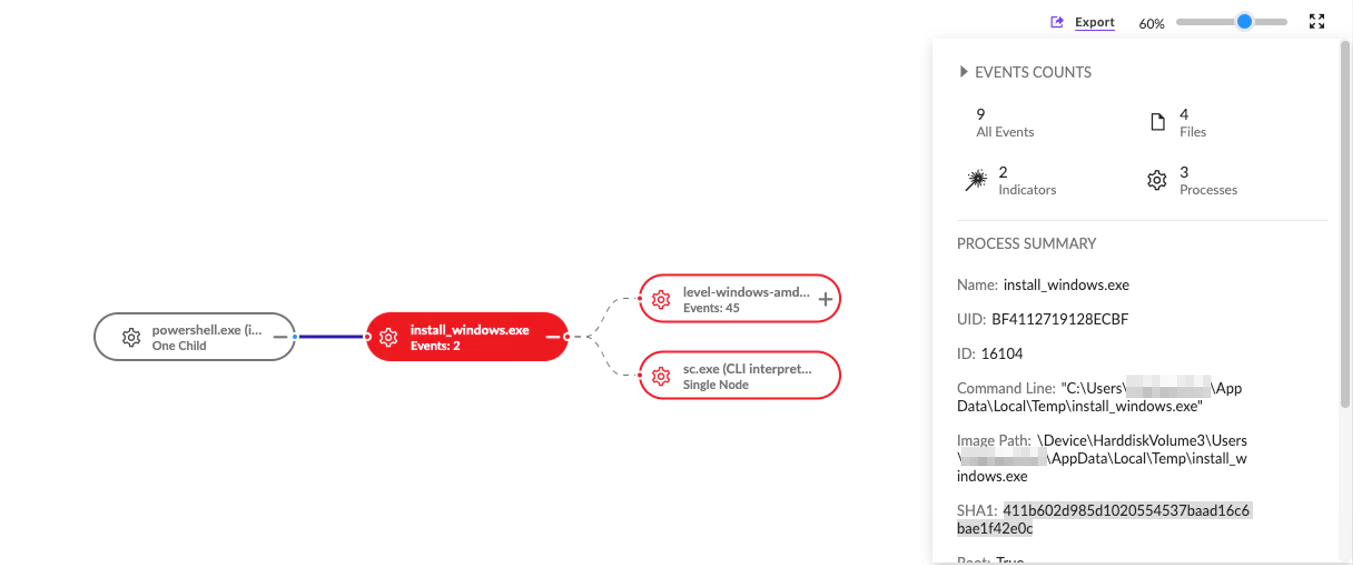

צילום מסך 3

כפי שניתן לראות, הפעם הXDR זיהה את הרצת הקובץ כחשוד אך לא חסם ולא ביצע אף פעולה מניעתית (NOT MITIGATED), בסוף גם נבין למה.

מתקפת הצללים: התוקפים השיגו דריסת רגל

הורדת הקובץ spam_filter.txt שהמשתמש קיבל מהתוקף, והפעלתו דרך PowerShell הקנו לתוקפים דריסת רגל משמעותית . בצילום המסך הבא, ניתן לראות שממש לאחר הרצת הסקריפט נוצרו קבצים רבים (צילום מסך 4) וביניהם Services חדשים, שינויים בהגדרות חומת האש, התקנת וירוסים נוספים שנתאר בהמשך.

צילום מסך 4

במהלך החקירה מצאנו מספר קבצים חשודים. אחד מהם היה SystemEngine.exeשהוא תוכנת מקלדת ריגול (Keylogger) מתוחכמת, שמקליטה כל תו שאנחנו מכניסים למקלדת, עם מנגנוני התחמקות, כמו זיהוי מכונות וירטואליות. הוא אפילו התחזה לתוכנת האנטי-וירוס AVG. תוקפים אוהבים להשתמש בשמות שנשמעים לגיטימיים כמוSystemEngine.exe , כדי לא לעורר חשד. בנוסף, מצאנו סקריפט VBS שאסף מידע על המערכת, והוריד קבצים זדוניים נוספים, הקשורים למשפחת הנוזקות Darkgate. לבסוף, היה שם כלי לניהול מרחוק בשם Level RMM, שאפשר לתוקפים להריץ סקריפטים מרחוק, להשתלט על המחשב, ולשנות הגדרות חומת אש, וכך לעקוף אמצעי אבטחה רגילים.

הווירוס הצליח לבצע את הפעולות הבאות:

• שינוי חוקי חומת האש.

• יצירת משימה מתוזמנת ושירות חדש כדי שהנוזקה תישאר פעילה (Persistence).

• מחיקת קבצים אחרים במערכת.

• איסוף נתוני מערכת ושליחתם לשרת חיצוני.

זהו מקרה קלאסי של מתקפה מתוחכמת, שעושה שימוש בכלים לגיטימיים לכאורה לביצוע פעולות זדוניות – מצב שממחיש את הצורך בניטור צמוד של מערכות הארגון. למרות שהיו הרבה עדויות לפעולות זדוניות, מערכת הXDR לא הצליחה לאמת בוודאות גבוהה ושלחה התראה לצוות האבטחת מידע שיבדקו זאת.

למה הפעולות לא נחסמו? מפני שבארגון הגדירו כמדיניות שליחת התראה במקרים חשודים ללא פעולות אקטיביות, ניתן לראות את ההגדרה בתמונה מטה:

צילום מסך 5

התוקפים לא היו מצליחים לפרוץ פנימה אלמלא היו מפילים בפח את אותו איש מכירות ע”י התחזות לאיש IT. בארגונים רבים, הגורם האנושי הוא החוליה החלשה, ותוקפים מנצלים זאת.

נמצא כי התוקפים מנצלים שיטות אלה כבר מספר שנים (צילום מסך 6) מפני שאחוזי ההצלחה גבוהים:

צילום מסך 6

בעידן ה- GenAI חל זינוק בכמות ובמידת התחכום של התקיפות שעושות שימוש בהנדסה חברתית. על פי מחקר של חברת SlashNext , מאז תחילת השימוש בפלטפורמות GenAI ב-2022 ועד סוף 2024, חלה עלייה של 1,265% בהתקפות פישינג זדוניות באמצעות דוא”ל, ועלייה של 967% בניסיונות פישינג לגניבת אישורי כניסה בפרט. לכן כיום יותר מאי פעם חשוב לוודא שהעובדים מודעים וערניים לתקיפות מסוג זה.

הממצאים המעידים על נוכחות התוקפים

במהלך החקירה מצאנו על מחשבו של איש המכירות שני קבצים הקשורים לנוזקת DarkGate ולשרת הפיקוד והשליטה של התוקפים, שכבר לא היה פעיל בשלב הגילוי. בנוסף, מצאנו עדויות לכך שנגנבו נתונים רגישים, כולל מידע מערכת, שמות משתמשים וסיסמאות. ממצא קריטי נוסף היה שהתוקף העלה קובץ data.txt לשירותי אחסון חינמיים, ששימשו כתחנות ביניים לאחסון זמני של מידע גנוב. המזל הגדול של הארגון היה שאיש המכירות עבד מהבית, ולא היה מחובר לרשת, וכך לא היתה אפשרות לתוקפים לבצע lateral movement בארגון, ושלגמרי במקרה הייתה התרעה נוספת מספר דקות קודם לכן (זאת שבעקבותיה הזעיקו אותנו). על כך הארגון חייב תודה לאלת המזל, כי יכול היה להיגרם פה נזק משמעותי.

כיצד ניתן למנוע מתקפות כאלה בעתיד?

1. חיזוק מדיניות האבטחה – בפרט סביב סקריפטים: שימוש ב-PowerShell Constrained Language Mode להגבלת פעולות סקריפטים. כמו גם, הגדרת מדיניות AppLocker או WDAC כדי לוודא שסקריפטים לא מהימנים ירוצו במצב מוגבל.

2. הכשרת עובדים – מתקפות דיוג (Phishing) והונאות טלפוניות הן מהשיטות הנפוצות ביותר לפריצה. כאמור, התוקפים נעזרים בכלים של בינה מלאכותית גנרטיבית, וחלה עלייה דרמטית בכמות ובמידת התחכום של התקיפות. כיום, הדרכת עובדים חשובה יותר מאי פעם. חשוב לשים דגש על זיהוי ניסיונות התחזות ולחזק את נוהלי האימות. יש לקיים הדרכות אינטראקטיביות, כולל הדגמות של תקיפות ובדיקות תקופתיות באמצעות קמפיינים של דיוג מדומה.

3. סגמנטציה של הרשת ויישום מדיניות Least Privilege- תוקף שחדר למחשב בודד לא אמור להיות מסוגל להגיע לכל הארגון. פילוח נכון של הרשת וצמצום הרשאות יכולים לצמצם משמעותית את הנזק שייגרם במקרה של פריצה.

4. ביצוע ביקורות אבטחה שוטפות – חשוב לבדוק באופן סדיר את הגדרות XDR/EDR, חוקי חומת האש והרשאות המשתמשים.

חשוב להבין שאין פתרון קסם שיכול למנוע מתקפה כזו לחלוטין.

הגנה רב-שכבתית (Defense-in-Depth) היא המפתח לזיהוי, בלימה ומניעה של מתקפות עתידיות. רק באמצעות שילוב של כלים מתקדמים, נהלים מחמירים והכשרת עובדים, ניתן להתמודד עם איומי הסייבר המורכבים של ימינו.

למידע נוסף על הפתרונות שלנו בתחום שירותי ניתוח פורנזי מתקדמים, חקירות DFIR מורכבות ומתן פתרונות מותאמים אישית להגנה על הארגון שלכם – מוזמנים להשאיר פרטים בטופס.